边缘安全与网络

Cilium

时间:

2026-05-28 17:27:16

厂商/来源:

Isovalent / CNCF

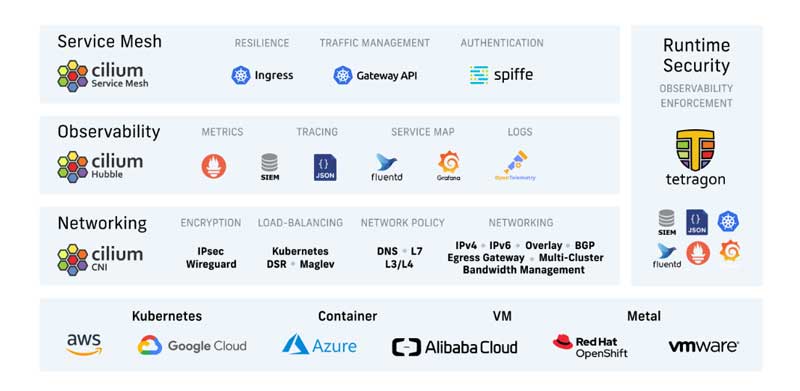

核心功能:

“容器世界的防火墙”。在 K3s/Docker 环境下,用最底层的黑科技实现“微隔离”,防止黑客“火烧连营”。

| 适用场景 | 边缘 Kubernetes (K3s) 集群、OT/IT 融合网关的强逻辑隔离、零信任微服务架构 |

| 架构支持 | Linux 内核驱动 (强依赖现代 Linux 内核) |

| 核心机制 | eBPF (扩展的伯克利包过滤器):它彻底抛弃了老旧、低效的 iptables 规则体系。直接在 Linux 内核层拦截、修改、路由网络包。性能极其炸裂,CPU 消耗极低。 |

| 核心价值 | API 级微隔离 (Microsegmentation):在工业网关上,你可以用 Cilium 写一条极其精确的安全规则 "允许 AI-Vision 容器向 PLC-Control 容器的 502 端口发送流量,但只允许发送 Modbus 读指令,禁止发送写指令。" 这是传统的基于 IP/端口的防火墙根本做不到的! |

| 避坑指南 | [内核版本与学习悬崖] 1. 老旧系统杀手:eBPF 是较新的技术。Cilium 强烈要求 Linux Kernel 4.19+ (推荐 5.4+)。如果你在甲方那台装了 CentOS 7(内核 3.10)的老旧工控机上强行部署,会直接拉起失败。对策:交付前必须通过 uname -r 严格核对内核版本,或者将底层 OS 升级为 Ubuntu 22.04 / Talos Linux。 2. 排障难度极高:因为流量不经过传统的 iptables,传统的 tcpdump 和 iptables -L 抓不到完整的逻辑。排障必须使用专门的 hubble 命令行工具。 |

| 推荐搭配 | [K3s] [Talos Linux][现代 Linux 内核] |